Согласно данным центра мониторинга внешних цифровых угроз Solar Aura ГК «Солар», в уходящем году в публичный доступ попали данные почти 400 российских организаций. В сеть «уплыли» более 220 млн телефонных номеров. Ежедневно в нашей стране фиксируется как минимум один подобный инцидент. Об этом стало известно в ходе прямого эфира с экспертом центра мониторинга внешних цифровых угроз Solar AURA ГК «Солар» Александром Вураско, который поделился наблюдениями и сформулировал тенденции в сфере утечки данных.

С начала года компания ведет статистику утечек – это своего рода исследование с накопительным итогом, данные обновляются ежедневно. С января по декабрь в Сеть попали данные 385 российских организаций. Их список продолжает пополняться. Буквально в день киберэфира, 15 декабря, были опубликованы данные еще двух компаний – страховой и медицинской.

С начала года компания ведет статистику утечек – это своего рода исследование с накопительным итогом, данные обновляются ежедневно. С января по декабрь в Сеть попали данные 385 российских организаций. Их список продолжает пополняться. Буквально в день киберэфира, 15 декабря, были опубликованы данные еще двух компаний – страховой и медицинской.

Мода на хактивизм

Как показывает практика, инциденты происходят чаще, чем один раз в сутки. По признанию эксперта, цифра пугающая, поскольку два-три года назад количество инцидентов, связанных с утечками, измерялось в категории «десяток в месяц», а то и меньше. Теперь подобных инцидентов примерно 40 ежемесячно.

Общий объем опубликованных данных в этом году превысил 100 ТБ (составив 103,4 ТБ) – колоссальная цифра. Специалисты прогнозируют, что к концу года она увеличится до 105–106 ТБ, что в разы превышает показатели за последнюю пятилетку.

Если судить на примере упомянутых 385 инцидентов, то в 94% случаев в Сеть утекают различные массивы структурированной информации – базы данных. Атакам подвергаются самые разные организации – интернет-магазины, медцентры, страховые компании. Содержанием утечек становятся списки пользователей, клиентов, заказов, сотрудников и пр.

Возникает закономерный вопрос – почему участились атаки, если всего несколько лет ситуация выглядела иначе? С лета 2022 г., по словам эксперта, произошел перелом в мотивации атакующих. Раньше в качестве основного стимула было желание атакующих извлечь материальную выгоду или получить конфиденциальные данные, которые впоследствии можно монетизировать.

Сейчас ключевой мотив – идеологический. «Все сместилось в пользу хактивизма. В эту преступную отрасль пришло огромное количество хорошо мотивированных молодых людей, которые взламывают все, что можно, и вытаскивают любую информацию, которая плохо лежит. На волне хактивизма в общем доступе в Сети появилось огромное количество автоматизированных инструментов, которые позволяют упростить атаки», – рассказал эксперт.

Распространением таких инструментов занимаются сами злоумышленники, делая эти атаки доступными широкому кругу пользователей, даже не обладающих специальными техническими познаниями. Этим можно объяснить волну инцидентов в отношении мелких интернет-магазинов, организаций, которые раньше не представляли интереса для злоумышленников. Взламывают все, вплоть до сайтов детских садов, спортивных центров и других организаций. К настоящему времени сформировался информационный фон, при котором сведения об очередных утечках перестали удивлять.

Содержание похищенного

В то же время за массовой активностью хактивистов скрывается деятельность серьезных преступных групп, осуществляющих значительно более сложные технические атаки. И они весьма опасны, поскольку связаны с проникновением в ИТ-инфраструктуру организаций. 99% упомянутого объема данных в 103,4 ТБ приходится на опубликованные архивы файлов, полученных в процессе взлома из внутренних сетей организаций. И речь идет не только о базах данных, но и о конфиденциальных документах.

В то же время за массовой активностью хактивистов скрывается деятельность серьезных преступных групп, осуществляющих значительно более сложные технические атаки. И они весьма опасны, поскольку связаны с проникновением в ИТ-инфраструктуру организаций. 99% упомянутого объема данных в 103,4 ТБ приходится на опубликованные архивы файлов, полученных в процессе взлома из внутренних сетей организаций. И речь идет не только о базах данных, но и о конфиденциальных документах.

На протяжении года в Сеть попало огромное количество исходных кодов ПО, в том числе приватных ключей шифрования, внутренние инструменты и многое другое. Несмотря на то, что доля таких инцидентов составляет лишь 6% общего количества, по объему информации и по степени угроз они находятся на первом месте в общем списке киберпреступлений.

Огромные архивы внутренней документации компаний были получены в результате всего восьми кибератак, в которых хакерам удалось глубоко проникнуть внутрь инфраструктуры. В этих массивах содержатся сканы документов, снимки памяти систем, информация с компьютеров отдельных пользователей, а также большое количество исходников разрабатываемого ПО.

Что касается структурированных данных, то с начала года в Сеть попало почти 5 млрд строк. Не каждая строка содержит сведения о человеке, персональные данные, в них представлены техническая информация, сведения о заказах в интернет-магазинах, сессиях доступа к сервисам и т. д. О том, какого количества человек коснулись атаки, можно судить по числу адресов электронной почты (142,1 млн) и телефонных номеров (222 млн).

На уровне аномалии

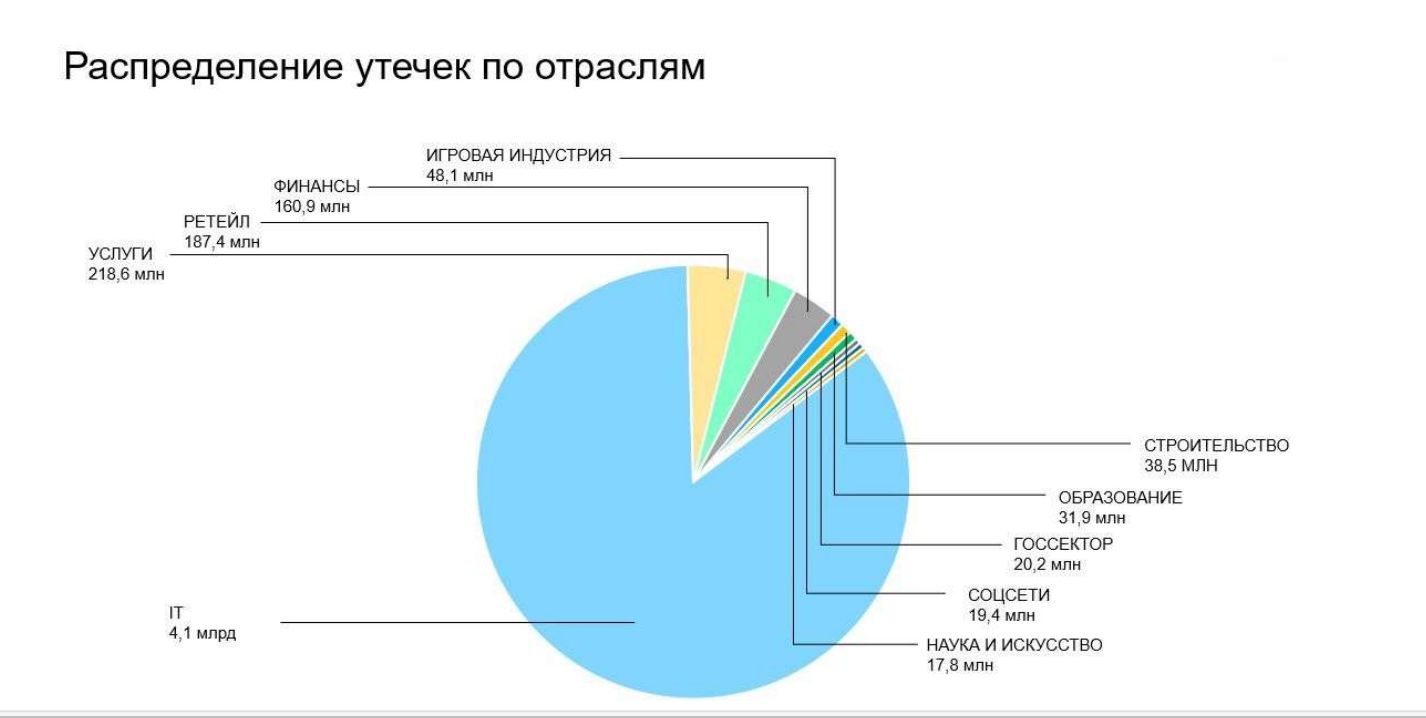

Как показал анализ распределения утечек по отраслям, на первом месте по количеству опубликованных данных в 2023 г. заняла ИТ-отрасль (4,1 млрд строк). Параметр «на уровне аномального». Дело в том, что в сентябре произошел крупный инцидент с утечкой данных компании, которая занималась технической поддержкой системы бронирования на транспорте. В сеть попала база данных, состоящая из более чем четырех миллиардов строк, что и вызвало статистический «перекос».

Как показал анализ распределения утечек по отраслям, на первом месте по количеству опубликованных данных в 2023 г. заняла ИТ-отрасль (4,1 млрд строк). Параметр «на уровне аномального». Дело в том, что в сентябре произошел крупный инцидент с утечкой данных компании, которая занималась технической поддержкой системы бронирования на транспорте. В сеть попала база данных, состоящая из более чем четырех миллиардов строк, что и вызвало статистический «перекос».

На втором месте сфера услуг (218,6 млн), на третьем – ритейл (187,4 млн). Финансовый сектор (160,9 млн) и игровая индустрия (48,1 млн) находятся на четвертом и пятом местах соответственно.

Сфера услуг в уходящем году вышла в «лидеры» по количеству утечек. Хотя ранее эта отрасль была неинтересна злоумышленникам, и уровень информационной безопасности в ней, в том числе по этой причине, был достаточно низкий. Схожая ситуация в ритейле – в Сеть попали крупные базы ритейлеров. В финансовом секторе волна утечек затронула страховую отрасль, микрофинансовые организации.

Массовость утечек эксперт объяснил еще одним фактором. Из-за смещения интересов в сторону хактивизма все большее количество данных не продается, а выкладывается бесплатно, например, на специфических ресурсах, платформах либо площадках «для своих». Эксперты стараются их мониторить и получать дополнительные сведения о происходящем.

Количество продаж баз данных в абсолютных цифрах не снизилось на волне роста числа инцидентов, но в относительных цифрах уменьшилось в разы. В 2021 г. например, 80% баз данных, оказавшихся в общем доступе, выкладывались на продажу, а 20% – бесплатно. Теперь 90% размещаемых баз данных доступны бесплатно, в отношении 10% предпринимаются попытки продажи. Регулярно встречаются желающие продать старые базы (так называемые повторные попытки монетизации).

В условиях повышенного интереса к утечкам увеличилось количество фейковых публикаций, которые касаются прежде всего крупных организаций. Например, на минувшей неделе старую утечку «Гемотеста» выдавали за данные другой организации.

Тактика злоумышленников

В наши дни каждый инцидент стоит считать серьезным, даже если утекли данные посетителей небольшого регионального зоопарка. Анализ по принципу больших данных позволяет обнаружить перекрестные совпадения. Одна и та же персона зачастую фигурирует в нескольких утечках, что дает возможность собрать полную информацию о конкретном человеке.

В наши дни каждый инцидент стоит считать серьезным, даже если утекли данные посетителей небольшого регионального зоопарка. Анализ по принципу больших данных позволяет обнаружить перекрестные совпадения. Одна и та же персона зачастую фигурирует в нескольких утечках, что дает возможность собрать полную информацию о конкретном человеке.

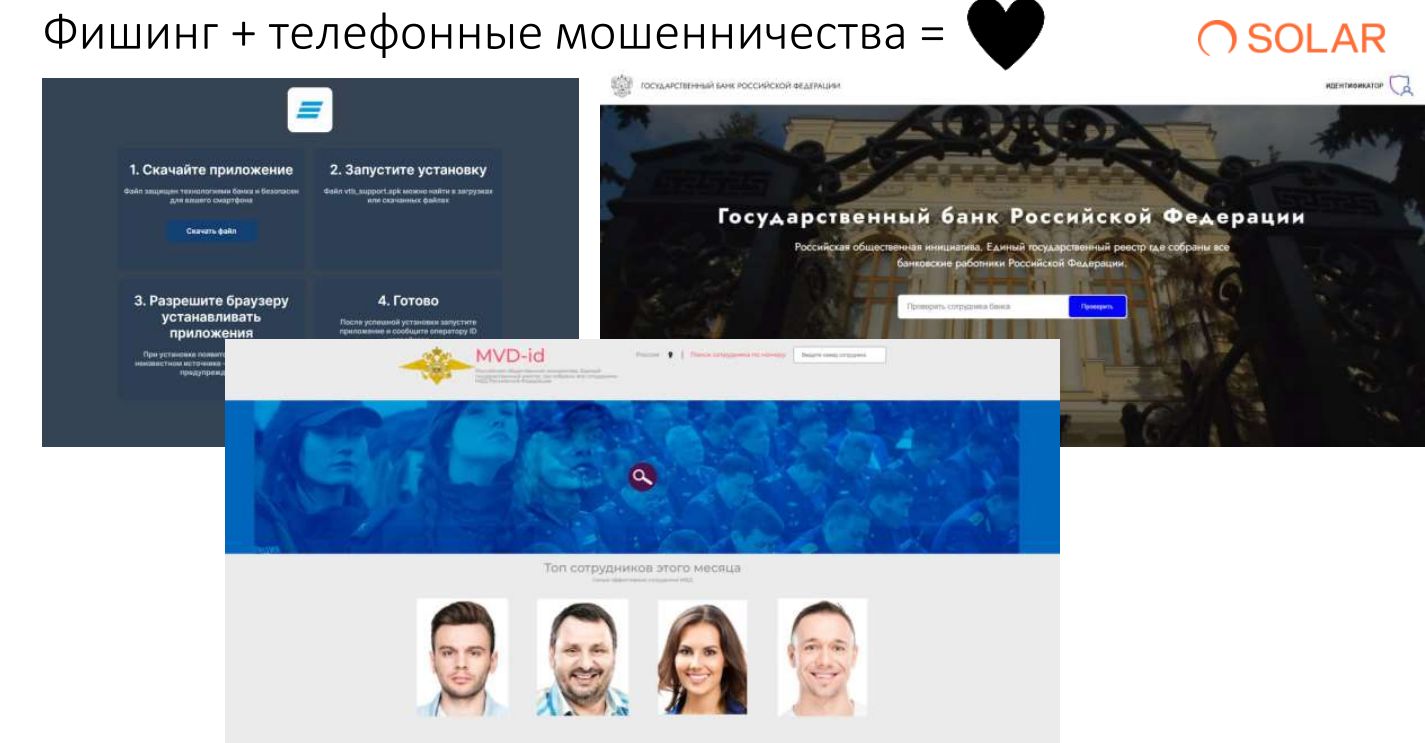

В частности, место работы вычисляется по корпоративной электронной почте, оставленной при заказе в интернет-магазине, место жительства – по адресу доставки купленных товаров – достаточно заглянуть в историю заказов и т. д. Примерно так промышляют телефонные мошенники, которые особенно активизировались минувшей осенью. Используя данные утечек, они получают возможность обращаться к жертве по имени-отчеству.

«В 2023 г. злоумышленники с помощью инструментов Big Data научились находить информацию о своих жертвах сразу в нескольких базах данных (в том числе в утечках у подрядчиков) и применять ее для проникновения в инфраструктуру компании, кражи и публикации данных, тем самым нанося организации репутационный и финансовый ущерб. Именно поэтому мы в Solar AURA комплексно анализируем все утечки данных, чтобы найти как можно больше открытой информации, которая может повлечь риски для нашего заказчика. Оперативное получение таких сведений дает возможность принять меры для снижения ущерба – как минимум, провести расследование инцидента, зачистить инфраструктуру и усилить ее защиту», – рассказал Александр Вураско.

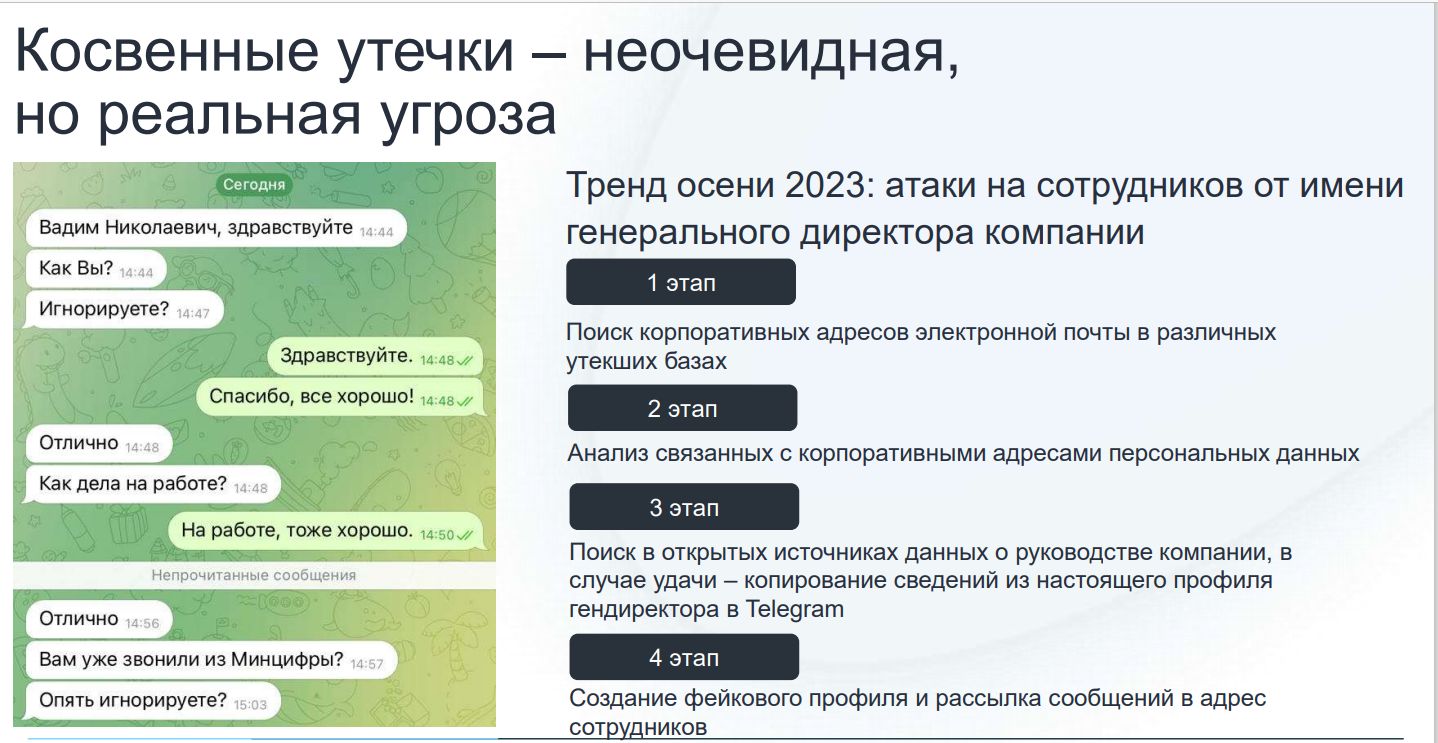

Трендом осени-2023 эксперт назвал атаки на сотрудников компаний от имени генерального директора. Злоумышленники совершенствуют сценарии атак, и такая тактика приносит свои плоды.

Что делать?

На вопрос, какие действия могут предпринять, например, бухгалтеры и финансовые директора, чтобы избежать утечек информации, эксперт ответил, что базовые правила и принципы информационной безопасности не изменились. Прежде всего следует использовать антивирусное ПО, не пренебрегать ИБ-мерами, сочетающими в себе технические и организационные инструменты. Не стоит забывать, что информационная безопасность – не статический, а динамический процесс. Недостаточно внедрить решение и «спать спокойно». Нужно шагать в ногу со временем, что, безусловно, связано с дополнительными затратами, которые бывает непросто аргументировать собственникам бизнеса.

На вопрос, какие действия могут предпринять, например, бухгалтеры и финансовые директора, чтобы избежать утечек информации, эксперт ответил, что базовые правила и принципы информационной безопасности не изменились. Прежде всего следует использовать антивирусное ПО, не пренебрегать ИБ-мерами, сочетающими в себе технические и организационные инструменты. Не стоит забывать, что информационная безопасность – не статический, а динамический процесс. Недостаточно внедрить решение и «спать спокойно». Нужно шагать в ногу со временем, что, безусловно, связано с дополнительными затратами, которые бывает непросто аргументировать собственникам бизнеса.

Актуальный вопрос – способны ли оборотные штрафы исправить ситуацию с утечками? По мнению Александра Вураско, они не помогут исключить проблему, но могут стать мотиватором (изменить точку зрения) для тех, кто считает, что лучше один-два раза заплатить штраф, чем внедрять и развивать полноценную систему обеспечения ИБ. В настоящее время организаций, которые придерживаются подобного мнения, немало. Идея с оборотными штрафами пришла из-за границы, где опыт применения подобного инструмента хорошо себя зарекомендовал.

Резюмируя сказанное, стоит отметить, что эксперты ГК «Солар» советуют не выкладывать чувствительную информацию в открытый доступ, подключить двухфакторную аутентификацию на тех ресурсах, где это возможно. Для сервисов, которые не кажутся благонадежными, можно завести второй номер телефона и почту. Компаниям, в свою очередь, следует постоянно повышать уровень знаний сотрудников о фишинговых и других видах атак, обеспечить разграничение прав доступа и мониторинг перемещения данных внутри организации, а также внедрить и поддерживать в актуальном состоянии набор средств и классов решений для их защиты.