Компания Group-IB зафиксировала мошенническую схему, цель которой – вывод средств из благотворительных фондов. По данным специалистов Центра реагирования на инциденты кибербезопасности CERT-GIB, по меньшей мере три крупных благотворительных организации подверглись атакам с использованием спуфинга (подмены адреса) электронной почты с начала августа. Также Group-IB обнаружила следы готовящихся кампаний против еще семи благотворительных организаций.

В ходе атаки злоумышленники отправляли поддельные письма от лица руководителей благотворительных фондов их коллегам, например, из финансового отдела, с просьбой срочно оплатить лечение кого-то из подопечных организации.

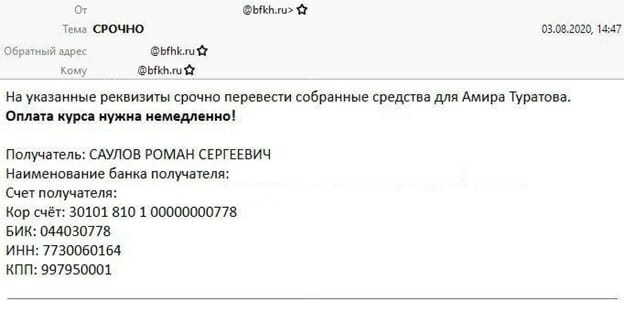

3 августа трое сотрудников Фонда Хабенского получили письмо от директора благотворительной организации с просьбой немедленно перевести средства, собранные для одного из подопечных фонда, на указанные реквизиты. Подозрительное сообщение насторожило команду фонда. Поскольку благотворительная организация никогда не осуществляет переводов на личные банковские счета и персональные кошельки, получатели переслали письмо для проверки на предмет мошенничества в Group-IB.

Анализ показал, что подлинный почтовый аккаунт директора фонда скомпрометирован не был. Злоумышленники отправили письмо с сервера хостинг-провайдера Timeweb, подделав технический заголовок под нужный адрес, чтобы ввести в заблуждение сотрудников фонда. При этом в поле «обратный адрес» (данная строка видна не во всех почтовых клиентах) вместо официального домена фонда Хабенского «bfkh[.]ru» использовался фальшивый домен, отличающийся последовательностью букв, «bfhk[.]ru». Если бы пользователь ответил на письмо, например, для уточнения деталей перевода, его сообщение направилось бы мошенникам.

Три дня спустя экспертам CERT-GIB стало известно об аналогичной попытке вывести средства из фонда «Кислород». Рассылка в адрес сотрудников была зафиксирована 6 августа, для нее киберперступниками специально был зарегистрирован домен bfkislorod[.]ru (домен оригинального сайта bf-kislorod[.]ru).

Примечательно, что перед атаками сотрудники Фонда Хабенского и фонда «Кислород», от лица которых потом рассылались фейковые письма, получили email-сообщения от одного и того же лица с абстрактными вопросами. Предположительно, мошенники сделали это для того, чтобы создать полностью идентичные профили для будущей рассылки – скопировать фото, данные о корпоративной подписи и т. п.

Проанализировав домен bfkislorod[.]ru с помощью системы графового анализа, эксперты Group-IB обнаружили, что в период с 5 по 6 августа злоумышленники зарегистрировали еще семь доменов, копирующих имена известных благотворительных организаций, в том числе фондов «Алеша», «Подари жизнь» и «Старость в радость». На момент выпуска пресс-релиза попытка мошенничества была зафиксирована только в отношении фонда «Старость в радость». Остальные шесть доменов специалисты CERT-GIB продолжают мониторить.

«С начала августа Group-IB фиксирует серию таргетированных атак на благотворительные организации, – комментирует заместитель руководителя CERT-GIB Ярослав Каргалев. – Для фондов подобные атаки имеют куда более серьезные последствия, чем для других организаций, т. к. они наносят удар по их главному активу – человеческому доверию. Для нашей компании работа над этим кейсом имеет особую важность, поскольку в данном случае речь идет не о репутационных и финансовых рисках, а зачастую – о шансах людей на жизнь».

Специалисты Group-IB занимаются блокированием развернутой злоумышленниками инфраструктуры, расследованием инцидентов и сбором информации о предполагаемых атакующих. Благодаря оперативному детектированию мошеннической схемы и бдительности сотрудников фондов, которые регулярно сталкиваются с новыми видами фрода, ущерба удалось избежать.

Чтобы минимизировать риски подобных атак, эксперты Group-IB советуют внедрить организациям правила аутентификации SPF (Sender Policy Framework) и DKIM (DomainKeys Identified Mail), а также технологию проверки этих записей – DMARC. Это существенно усложнит отправку от имени официального домена – такие письма будут помечаться как не прошедшие аутентификацию, попадать в спам или отклоняться.

Традиции благотворительности в современной России формировались не одно десятилетие. В числе ключевых особенностей этого вида деятельности – системный подход и доверие. Тысячи людей, которые не отличаются высоким достатком, оформили ежемесячные платежи на нужды благотворительности. Сделать это сегодня легко: подписаться на любой фонд можно через личный кабинет клиента банка или сайт самой организации. Коллективные регулярные поступления в общую копилку и позволяют обеспечить эффективную помощь нуждающимся.

Доверие, с которым жертвователи относятся к сотрудникам благотворительных фондов, обязывает последних повышать уровень квалификации в области информационной и кибербезопасности. Попасться на удочку мошенников – значит подорвать доверие к фонду, пренебречь стараниями людей, которые, несмотря на довольно скромные доходы, делятся с нуждающимися в помощи.

Знание сотрудниками благотворительных организаций схем злоумышленников и алгоритма профилактических действий должно стать обязательным условием их допуска к работе. В приобретении столь необходимых знаний готовы способствовать и компании – разработчики решений для детектирования и предотвращения кибератак. В частности, Group-IB анонсировала открытый мастер-класс для представителей благотворительных организаций. На вебинаре, который состоится 4 сентября, DFIR-специалисты компании подробно расскажут о мерах профилактики подобных инцидентов.