За последние семь лет модель корпоративной инфраструктуры претерпела значительные изменения, утратив свой первоначальный закрытый характер. Если ранее сотрудник в подавляющем большинстве случаев работал исключительно из офиса, подключаясь к защищенному сетевому периметру, то сейчас повсеместное распространение гибридного формата работы принципиально изменило схему доступа. Учетные записи используются вне контролируемой зоны организации при удаленном подключении из дома, работе с облачными сервисами и доступе к корпоративным приложениям (например, CRM) с личных устройств. Этой теме был посвящен недавний вебинар компании MONT, в ходе которого Филипп Коршунов, пресейл-инженер по защите информации, подробно рассказал о трансформации подходов к корпоративной безопасности и представил решения для защиты учетных записей в новых реалиях.

Количество учетных записей одного сотрудника выросло в разы. Логично, что люди стремятся упростить себе жизнь и могут использовать одни и те же пароли, меняя их раз в квартал по принуждению политики безопасности, добавляя, например, восклицательный знак к старому набору символов. Такой подход создает среду для атак, и, как подчеркивает спикер, сегодня злоумышленники атакуют в первую очередь именно людей.

Количество учетных записей одного сотрудника выросло в разы. Логично, что люди стремятся упростить себе жизнь и могут использовать одни и те же пароли, меняя их раз в квартал по принуждению политики безопасности, добавляя, например, восклицательный знак к старому набору символов. Такой подход создает среду для атак, и, как подчеркивает спикер, сегодня злоумышленники атакуют в первую очередь именно людей.

Также отдельно стоит отметить неоперативное отключение доступа уволенным сотрудникам и подрядчикам. Истории, когда бывшие работники заходят в корпоративную сеть спустя месяц после увольнения, чтобы «насолить» бывшим коллегам, по словам эксперта, встречаются слишком часто, чтобы игнорировать их. Развитие искусственного интеллекта в 2026 г. добавило к списку рисков еще и возможность подделки голоса и видео для обхода биометрических систем.

В ответ на эти вызовы в ходе вебинара компания презентовала платформу управления доступом для реализации двухфакторной аутентификации в корпоративной среде Indeed Access Manager. Продукт позиционируется как замена западных решений, таких как RSA SecurID, Cisco DUO, Microsoft MFA, и предназначен для компаний, которым необходима защита учетных записей сотрудников в соответствии с требованиями регуляторов.

Функциональные возможности

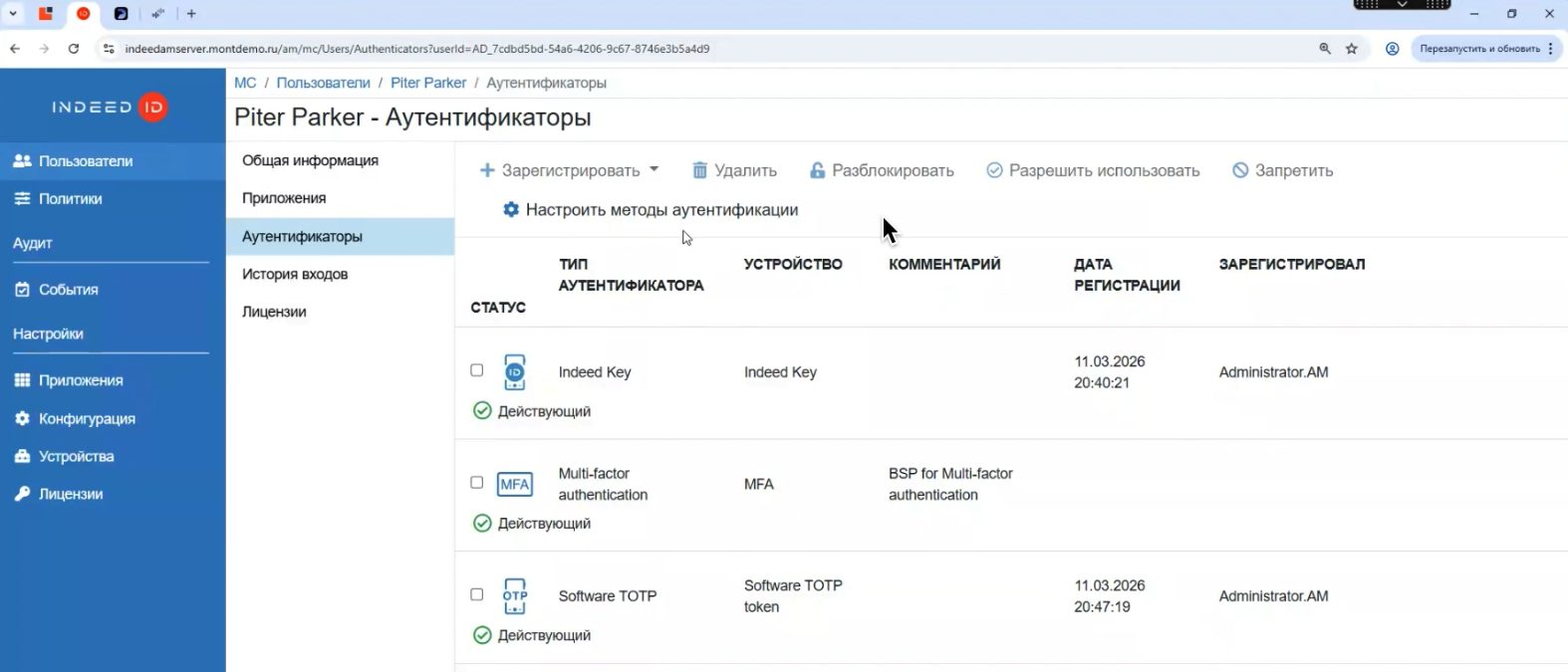

Платформа обеспечивает контроль доступа к локальным рабочим станциям на Windows и Linux, инструментам удаленного доступа вроде RDP и VPN, веб-приложениям и корпоративным сервисам. Для аутентификации доступен достаточно широкий спектр методов. Это могут быть программные токены, например, Google Authenticator или Яндекс.Ключ. Поддерживаются push-уведомления через собственное мобильное приложение Indeed Key, а также отправка кодов по SMS и электронной почте. Можно использовать аппаратные токены, смарт-карты и биометрические данные.

Есть возможность строить цепочки аутентификации. Администратор способен настроить политику таким образом, что для доступа потребуется последовательно применить несколько факторов. К примеру, сначала подтвердить вход через push-уведомление, а затем использовать смарт-карту. Такой подход позволяет реализовать сценарии с повышенными требованиями к защите информации. Кроме того, продукт интегрируется с каталогами пользователей, включая Active Directory, а в планах развития заявлена поддержка SAMBA DC. Обеспечивается синхронизация учетных записей, атрибутов и групповых политик. Для подключения защищаемых ресурсов предусмотрены специальные модули интеграции. Модуль Windows Logon заменяет штатный провайдер аутентификации на локальных и удаленных рабочих станциях. Модуль Linux Logon отвечает за защиту входа в графической среде и при SSH-подключениях, в том числе для Astra Linux и РЭД ОС. Через RADIUS-модуль организуется интеграция с VPN-клиентами, сетевым оборудованием и приложениями, работающими по этому протоколу.

Есть возможность строить цепочки аутентификации. Администратор способен настроить политику таким образом, что для доступа потребуется последовательно применить несколько факторов. К примеру, сначала подтвердить вход через push-уведомление, а затем использовать смарт-карту. Такой подход позволяет реализовать сценарии с повышенными требованиями к защите информации. Кроме того, продукт интегрируется с каталогами пользователей, включая Active Directory, а в планах развития заявлена поддержка SAMBA DC. Обеспечивается синхронизация учетных записей, атрибутов и групповых политик. Для подключения защищаемых ресурсов предусмотрены специальные модули интеграции. Модуль Windows Logon заменяет штатный провайдер аутентификации на локальных и удаленных рабочих станциях. Модуль Linux Logon отвечает за защиту входа в графической среде и при SSH-подключениях, в том числе для Astra Linux и РЭД ОС. Через RADIUS-модуль организуется интеграция с VPN-клиентами, сетевым оборудованием и приложениями, работающими по этому протоколу.

Развертывание системы возможно на Linux-платформах, таких как Astra Linux, РЭД ОС и Ubuntu, с применением контейнеризации на базе Docker. Поддерживается установка на Windows Server версии 2012 и выше. Архитектура продукта допускает кластеризацию, балансировку нагрузки с помощью HAProxy и построение географически распределенных схем для достижения отказоустойчивости.

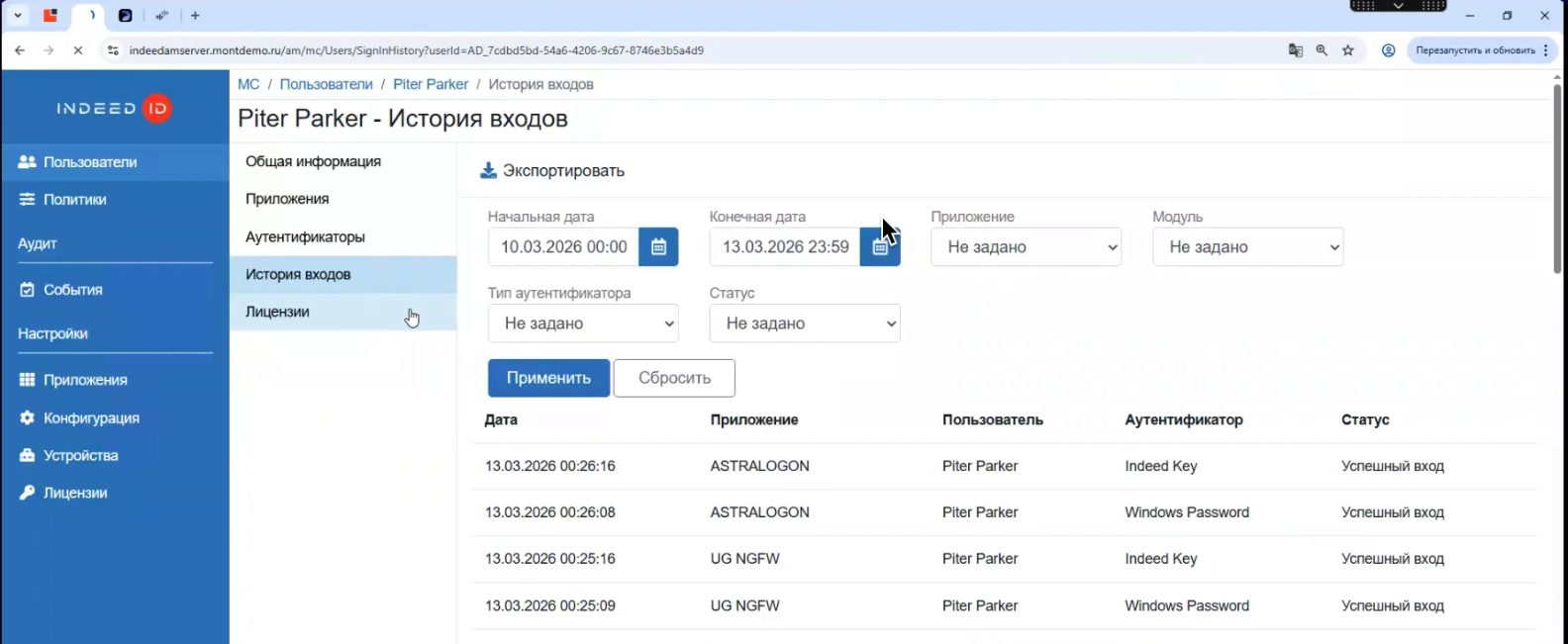

Управление пользователями, группами и политиками доступа осуществляется через консоль администратора. Можно настраивать область действия политик, определяя, на какие категории пользователей распространяются требования аутентификации. Система ведет подробный аудит событий. В логах фиксируются попытки входа, операции регистрации и удаления токенов, изменения конфигурации. Предусмотрена передача логов в SIEM-системы, а их хранение организовано на базе PostgreSQL, Postgres Pro или Microsoft SQL.

Для пользователей работает портал, где они могут самостоятельно регистрировать и управлять токенами, если это разрешено политиками. Через тот же портал доступна смена пароля учетной записи.

В ходе вебинара демонстрировались практические сценарии использования. Среди них удаленный доступ к рабочей станции Windows с подтверждением push-уведомлением, локальный вход в Windows после ввода пароля и одноразового кода, доступ к веб-приложению через RADIUS-модуль с подтверждением по push, а также подключение к Linux-серверу по SSH с проверкой второго фактора.

Какие выводы по продукту

Таким образом, платформа представляет собой достаточно эффективное решение для организации двухфакторной аутентификации в корпоративной инфраструктуре. Продукт покрывает основные сценарии защиты доступа, интегрируется с распространенными каталогами и операционными системами, поддерживает масштабирование и соответствует требованиям российских регуляторов.

В ходе сессии вопросов участники обратились к представителям вендора с рядом уточнений. В частности, обсуждались используемые каналы доставки push-уведомлений для приложения Indeed Key, возможность настройки двухфакторной аутентификации для беспроводных сетей Wi-Fi, а также поддержка защищенных версий RADIUS-протокола, включая RadSec и различные варианты EAP, однако внятных ответов по этим вопросам в рамках вебинара не поступило.

Спикер рекомендовал направлять такие запросы напрямую в компанию для уточнения подробностей в индивидуальном порядке. Для принятия взвешенного решения о внедрении целесообразно запросить у вендора развернутую техническую документацию.

Артем Пермяков, Connect